تكشف تحقيقات نشرها موقع The Hacker News أن عملية تصيد إلكتروني واسعة مرتبطة بجهة فيتنامية نجحت في اختراق ما يقرب من 30 ألف حساب على فيسبوك، بعدما استغلت منصة AppSheet التابعة لـ جوجل كقناة شرعية لإرسال رسائل احتيالية تمر بسهولة عبر أنظمة التصفية والبريد العشوائي.

هذه الحملة، التي حملت الاسم الرمزي AccountDumpling وفقًا لتقرير شركة Guardio Labs، لم تكتفِ بسرقة الحسابات، بل أنشأت حلقة إجرامية كاملة تعيد بيع هذه الحسابات المسروقة عبر متجر غير شرعي يديره نفس القراصنة، ما يحول بيانات المستخدمين وهوياتهم الرقمية إلى سلعة في سوق سوداء نشطة.

كيف حوّل القراصنة AppSheet إلى «ممر آمن» للتصيّد؟

جوهر خطورة هذه الحملة أنها لا تعتمد على خوادم مشبوهة أو نطاقات ضعيفة السمعة، بل على بنية تحتية تابعة لجوجل نفسها، عبر خدمة AppSheet المخصّصة أصلًا لأتمتة الأعمال وإرسال الإشعارات البريدية من تطبيقات الشركات. القراصنة استغلوا نظام الإشعارات في AppSheet لإرسال رسائل بريد إلكتروني من عناوين مثل [email protected] وappsheet.bounces.google.com، وهي عناوين تمر عادة بسهولة عبر اختبارات المصادقة مثل SPF وDKIM وDMARC، لأنها بالفعل خارجة من خوادم جوجل الرسمية، ما يعطيها غطاء ثقة يخدع فلاتر البريد وحتى المستخدمين أنفسهم.

بهذه الطريقة، لم يحتج المهاجمون إلى سرقة حسابات بريد أو تزوير عناوين المرسل، بل اكتفوا باستخدام الخدمة كما صُممت، لكن لأغراض خبيثة، في تذكير جديد بأن البنى التحتية الكبرى يمكن أن تتحول إلى أدوات في يد المهاجمين إذا لم تُراقَب الاستخدامات غير الاعتيادية بدقة.

طُعم الحملة: دعم مزيّف من «Meta» وشارة توثيق زرقاء مجانية

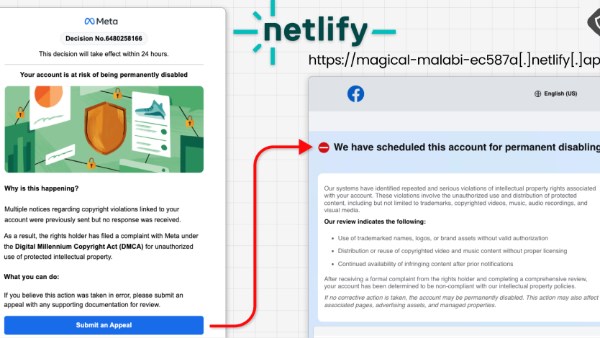

تركّز الحملة على أصحاب حسابات فيسبوك التجارية ومديري الصفحات ذات القيمة العالية، مستخدمة إغراءين أساسيين وهما رسائل تبدو وكأنها من «دعم ميتا» Meta Support تحذر من انتهاك مزعوم لحقوق النشر أو مخالفة للسياسات وتهدد بإغلاق الحساب في غضون 24 ساعة، وعروضًا زائفة للحصول على شارة التوثيق الزرقاء «مجانًا» دون الحاجة للاشتراك في خدمة Meta Verified المدفوعة.

في إحدى الرسائل التي رصدها الباحثون، يتلقى الضحية رسالة تحمل رقم قضية قانونية وهمي وتزعم أن صفحته مهددة بالحذف الدائم ما لم يضغط على رابط لتقديم «طلب استئناف» خلال مهلة قصيرة، ما يخلق حالة استعجال تدفعه للتصرف دون تفكير كافٍ.

بمجرد النقر على هذه الروابط، يُنقل المستخدم إلى صفحات مزيفة مصممة بعناية لاستنساخ واجهات فيسبوك ومركز المساعدة، غالبًا مستضافة على منصات موثوقة مثل Netlify وVercel، مع طبقة إضافية من التضليل عبر صفحة «كابتشا» زائفة توحي بأن الموقع شرعي ويسعى للتحقق من البشر لا الروبوتات.

بعد تخطي هذه الخطوة، يُطلب من الضحية إدخال بيانات تسجيل الدخول، وتفاصيل الاتصال، وأحيانًا معلومات إضافية عن نشاطه التجاري، ثم – وهذا الأهم – رموز المصادقة الثنائية 2FA التي يحصل عليها على هاتفه، ليتم إرسال كل هذه البيانات مباشرة إلى قنوات تيليجرام يديرها المهاجمون في الزمن الفعلي.

عملية إجرامية «حية» تتطور باستمرار

ما لفت انتباه الباحث شاكيد تشين من Guardio Labs ليس مجرد حجم الحملة، بل طبيعتها «الحية والديناميكية»، كما وصفها في تقريره الذي نقلته The Hacker News.

فبدل الاعتماد على «عدة تصيّد» ثابتة، وجد الباحثون عملية متكاملة تضم لوحات تحكم للمشغلين تُحدّث في الوقت الفعلي، وآليات لتجاوز الدفاعات الأمنية، وتطويرًا مستمرًا للنصوص والصفحات المستخدمة كلما رصد المهاجمون انخفاضًا في معدلات النجاح أو زيادة في رصد الهجمات من قبل شركات الأمن.

تجعل هذه المرونة الحملة أقرب إلى «مشروع تجاري» غير شرعي منها إلى هجمة عابرة؛ فهي تسعى إلى الاستغلال الأقصى لكل حساب يتم اختراقه، سواء عبر بيعه مباشرة أو استخدامه أولًا لإرسال المزيد من رسائل التصيد إلى أصدقاء ومتابعين الضحية، ما يخلق حلقة تغذية راجعة تزيد من توسع العملية بمرور الوقت.

التقرير يشير أيضًا إلى أن اختيار فيسبوك كهدف رئيسي ليس صدفة؛ فالحسابات التجارية وصفحات الإعلانات تمثل قيمة مالية مباشرة للمهاجمين، يمكن استغلالها لشراء إعلانات احتيالية، أو الوصول إلى جماهير كبيرة، أو ابتزاز أصحاب الأعمال عبر التهديد بإتلاف حضورهم الرقمي إذا لم يدفعوا مبالغ معينة.

وبما أن كثيرًا من هذه الحسابات مرتبطة بوسائل دفع وبطاقات ائتمان، فإن اختراقها يمنح القراصنة فرصًا إضافية للسرقة والاحتيال.

ماذا تعلّمنا هذه الحملة عن أمننا الرقمي؟

تعكس عملية AccountDumpling تحولًا مقلقًا في أسلوب عمل القراصنة، إذ لم يعد الاعتماد فقط على روابط مريبة وبريد عشوائي واضح، بل على استغلال منصات كبرى موثوقة مثل Google AppSheet كممر هجوم، ما يمنح الرسائل مظهرًا شرعيًا يصعب على المستخدمين والأنظمة الآلية تمييزه.

الرسالة الأهم للمستخدمين ومديري الصفحات هي أن «عنصر الثقة» في عنوان المرسل أو المنصة المستضيفة لم يعد كافيًا؛ فحتى رسالة تأتي من نطاق google.com أو صفحة مستضافة على خدمة شهيرة يمكن أن تكون جزءًا من عملية تصيد متقنة، ما لم يتم التأكد يدويًا من صحة الرابط ومصدره عبر الدخول المباشر إلى فيسبوك أو مركز المساعدة بدل الضغط على الروابط الواردة في البريد.

كما تذكرنا الحملة بأهمية إدارة المصادقة الثنائية بحذر؛ إذ إن إدخال رمز 2FA في صفحة غير رسمية يعادل عمليًا منح المهاجم «مفتاح الباب الاحتياطي» بعد أن حصل على كلمة السر، وهو ما يفسر لماذا يصر كثير من هذه المواقع المزيفة على طلب الرمز مرتين بحجة «فشل المحاولة الأولى» لضمان التقاطه في الزمن الحقيقي.

وبينما تعمل جوجل ومتا وشركات الأمن على إغلاق هذه الثغرات ومنع إساءة استخدام منصاتها، يبقى وعي المستخدم هو خط الدفاع الأول والأخير في مواجهة حملات تتقن استخدام «الثقة» كسلاح ضد أصحابها.